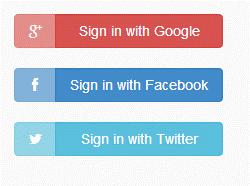

Sie wissen es vielleicht nicht, aber  Wahrscheinlich verwenden Sie bereits einen oder zwei Identitätsanbieter in Ihrem täglichen Verbraucherleben. Wenn Sie sich auf einer neuen Einzelhandelswebsite anmelden, indem Sie auf „Bei Google anmelden“ oder „Bei Facebook anmelden“ klicken, ist dies ein Beispiel dafür, dass Google oder Facebook als vertrauenswürdiger Identitätsanbieter (IdP) fungiert und Sie im Namen dieses Online-Shops authentifiziert.,

Wahrscheinlich verwenden Sie bereits einen oder zwei Identitätsanbieter in Ihrem täglichen Verbraucherleben. Wenn Sie sich auf einer neuen Einzelhandelswebsite anmelden, indem Sie auf „Bei Google anmelden“ oder „Bei Facebook anmelden“ klicken, ist dies ein Beispiel dafür, dass Google oder Facebook als vertrauenswürdiger Identitätsanbieter (IdP) fungiert und Sie im Namen dieses Online-Shops authentifiziert.,

Durch Eingabe Ihres Benutzernamens, Passworts und manchmal eines zweiten Authentifizierungsfaktors können Google oder Facebook behaupten, wer Sie sind, und ihre Authentifizierungsentscheidung an die betreffende Einzelhandels-oder Medienseite weiterleiten.

Im Wesentlichen ist ein Identitätsanbieter ein vertrauenswürdiges System, das Benutzer zum Nutzen anderer, nicht verbundener Websites oder digitaler Ressourcen authentifiziert.

Das Schöne an der Verwendung eines Identitätsanbieters ist, dass er:

- Speichert Sie, den Endbenutzer, den Schmerz beim Erstellen und Verwalten eines neuen Passworts.,

- Erspart Ihren bevorzugten Einzelhandels-oder Medienwebsites die Mühe, diese Informationen zu speichern und zu schützen. Da der Authentifizierungsprozess an Google weitergeleitet wird, werden auf der Einzelhandels-Website niemals Ihr Passwort oder andere Authentifizierungsdaten angezeigt.,

In den Unternehmenseinstellungen geht die Liste weiter:

- Compliance ist einfacher zu pflegen, da das IdP einen zentralen Audit-Trail aller Zugriffsereignisse bereitstellt, sodass Sie leicht nachweisen können, dass Sie wissen, wer auf was und wann zugreift (entscheidend für Mandate wie PCI DSS, DSGVO)

- Helpdesk-Kosten im Zusammenhang mit dem Zurücksetzen von Passwörtern werden eliminiert, die laut einer aktuellen Gemalto-Umfrage auf 20% aller Support-Tickets geschätzt werden.

Amateur-vs., Pro-Die Vorteile eines spezialisierten Identitätsanbieters

In Anbetracht der Verstöße gegen unzählige Benutzeranmeldeinformationsdatenbanken von Dienstanbietern (lesen Sie Yahoo, LinkedIn und Bitly-Verstöße von gestern) und des daraus resultierenden Lecks von Passwörtern, die im Klartext oder unter Verwendung schwacher Hashing-Algorithmen gespeichert sind, bietet ein spezialisierter Identitätsanbieter einen weiteren Vorteil: Die Möglichkeit, zusätzliche Schutzebenen hinzuzufügen, um Ihre Identität vor Phishing, einfacher Malware, Brute-Force-Angriffen und Verstößen gegen Anmeldeinformationsdatenbanken zu schützen., Solche Layer umfassen eine starke Multifaktor-und kontextbasierte Authentifizierung sowie eine starke Verschlüsselung.

Wie föderierte Authentifizierung funktioniert

Wie funktioniert föderierte Authentifizierung, dh der Prozess der Authentifizierung mit einem vertrauenswürdigen IdP? Die Antwort ist ganz einfach:

- Jedes Mal, wenn ein Benutzer versucht, sich bei einer Website oder Cloud-App anzumelden, wird er zu einem vertrauenswürdigen Identitätsanbieter umgeleitet, der vorkonfiguriert wurde, um Authentifizierungsanforderungen von dieser nicht verbundenen Website oder Cloud-Anwendung zu akzeptieren.,

- Der IdP sammelt die Anmeldeinformationen des Benutzers, z. B. seinen Benutzernamen und seinen einmaligen Passcode (OTP), und gibt ein Accept oder Reject zurück, nach dem einem Benutzer Zugriff auf die Anwendung gewährt oder verweigert wird.

NIST-Richtlinien und Annahme

Die Verbreitung digitaler Identitäten und die Notwendigkeit einer föderierten Authentifizierung und Cloud Single Sign On (Cloud SSO) sind gut etabliert, wobei 39% der Unternehmen Cloud SSO bereits heute verwenden., Es ist daher nicht verwunderlich, dass sowohl SSO als auch Federated Authentication als empfohlene Kontrollen in NISTs neuestem Entwurf für Sicherheits-und Datenschutzkontrollen für Informationssysteme und Organisationen (Sonderpublikation 800-53r5) aufgeführt sind, der bis zum 15. Für IAM-Fachleute, die nach Richtlinien auf dem neuesten Stand der Praxis suchen, wurde im vergangenen Juni ein spezieller Bericht über digitale Identitätsrichtlinien (Sonderpublikation 800-63-3) von NIST veröffentlicht, dessen dritter Teil ausschließlich der föderierten Authentifizierung gewidmet ist.,

Bereit, mehr über Identitätsanbieter und föderierte Authentifizierung zu erfahren? Laden Sie zunächst das Access Management Handbook herunter oder sehen Sie sich das Webinar „Was ist ein Identitätsanbieter und benötigen Sie einen?”